Cortafuegos

Con la denominación cortafuegos (firewall) nos referimos a los programas que se encargan de monitorizar las transferencias de información que se producen desde y hacia nuestro ordenador. En muchos casos estas transferencias de información corresponden a procesos que hemos iniciado voluntariamente y sus correspondientes respuestas, tales como peticiones de páginas web, envíos o recepciones de correo, exploración de las máquinas de nuestra red, consulta automáticas de actualizaciones de programas, etc. Pero también puede haber ocasiones en las que dichas transferencias se producen sin nuestra autorización y con finalidades que nada tienen que ver con nuestros intereses pudiendo, incluso, resultar particularmente perjudiciales.

Antes de continuar vamos a formular un par de advertencias:

- La red está plagada de aplicaciones y funcionalidades útiles e interesantes, aunque como en cualquier otro ámbito de las interacciones humanas existen personas o grupos malintencionados que diseñan aplicaciones perjudiciales.

- Ser prudente y mantener una adecuada preocupación por la seguridad es muy positivo; la actitud paranoica que nos lleve a sentir una constante amenaza será, como en cualquier otro ámbito, una patología que no reportará ningún beneficio.

Se hace imprescindible llevar un control de las comunicaciones que se producen a través de nuestra máquina para evitar que programas malintencionados nos espíen, utilicen nuestro ordenador para enmascararse o, simplemente se difundan desde nuestro equipo a través de las redes a las que estemos conectados. Logicamente, cuanto más amplia sea nuestra conectividad, más importante es contar con alguna utilidad que controle el intercambio de información.

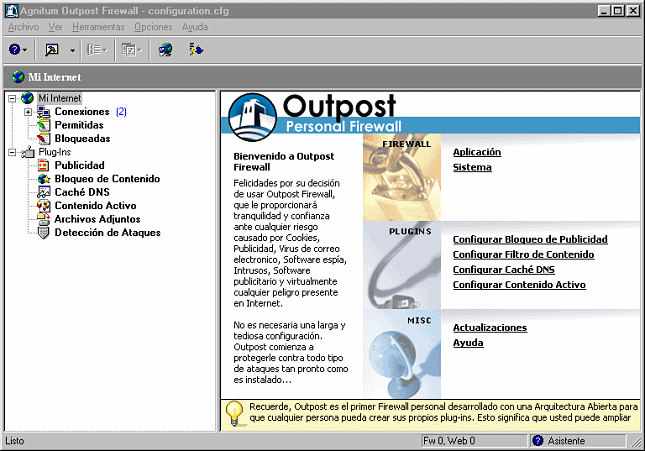

Existen programas comerciales que ofrecen multitud de prestaciones, pero también existen versiones freeware que aportan una funcionalidad bastante completa. En este epígrafe describiremos la utilización de un programa para entorno Windows que dispone de una versión totalmente gratuita: Agnitum Outpost Firewall free. Si quieres buscar y probar algún software diferente puedes consultar en Softonic la sección dedicada a cortafuegos para Windows o Linux

Descarga e instalación de Agnitum Outpost Firewall

Posiblemente lo primero que haya que aclarar, teniendo el cuenta el nombre del programa, es que se encuentra en castellano. Para descargarlo hay que visitar la página de la empresa creadora, Agnitum, para localizar la versión free.

Es posible que cuando inicies la instalación pienses que has descargado una versión errónea porque todo el proceso aparece en inglés. No te preocupes puesto que el cambio al castellano se produce de forma automática al iniciar el programa ya que este detectará la configuración del sistema y adaptará el idioma de presentación. Lo que sí que te ocurrirá es que cuando intentes consultar la ayuda ésta aparecerá en inglés, aunque puedes corregir esta situación si descargas el archivo comprimido en formato .zip o bien formato .rar que se encuentran en www.outpost-es.com/download/manual.html.

Como la versión con la que trabajamos es la que se distribuye gratuitamente, lo primero que hará el programa cuando se inicie es informarnos de que existe una actualización y sugerirnos la posibilidad de utilizar la conexión a Internet para descargarla. Ten en cuenta que no se trata de una actualización de la versión free, sino de una versión de demostración de la versión comercial que tiene un periodo de prueba de treinta días.

Verás que en la barra del sistema ha aparecido un icono ![]() que nos indica que el programa está activo y nos informa del modo en

que está funcionando. Por defecto el modo de funcionamiento que se

lanza es el asistente de reglas, aunque también existen otros modos

de trabajo que puedes especificar mediante la opción de menú

Opciones

que nos indica que el programa está activo y nos informa del modo en

que está funcionando. Por defecto el modo de funcionamiento que se

lanza es el asistente de reglas, aunque también existen otros modos

de trabajo que puedes especificar mediante la opción de menú

Opciones ![]() Política

Política

| Icono | Modo | Descripción | ||

|---|---|---|---|---|

| Desactivado | Permite todas las conexiones sin ninguna restricción. | |||

| Permisivo | Permite todas las conexiones que no hayan sido específicamente bloqueadas mediante reglas. | |||

| Asistente | Lanza el Asistente de Reglas para crear nuevas reglas para cualquier tipo de conexión que no esté cubierta por alguna de las reglas actuales. | |||

| Restrictivo | Bloquea todas las comunicaciones que no hayan sido específicamente permitidas mediante reglas. | |||

| Bloqueado | Bloquea todas las comunicaciones, tanto de Entrada como de Salida. |

Para modificar el modo en el que actúa el programa también puedes hacerlo pulsando con el botón derecho sobre el icono de la barra de sistema y eligiendo igualmente la sección Política para marcar el modo que se quiere utilizar.

Si nunca antes habías utilizado un cortafuegos es probable que te sientas algo de desconcierto cuando te conectas a Internet y el programa empieza a preguntarte qué debe hacer en determinadas situaciones. Para evitarlo veamos cuál es el esquema básico de funcionamiento del cortafuegos:

- Una aplicación intenta acceder a Internet

- Outpost Firewall comprueba si se encuentra dentro de las aplicaciones

reconocidas.

- Es una aplicación conocida y tiene adjudicadas unas

reglas predefinidas

El programa aplica las reglas y permite o bloquea la conexión

en función de lo establecido en ellas.

El programa aplica las reglas y permite o bloquea la conexión

en función de lo establecido en ellas. - Es una aplicación desconocida o las condiciones de

las reglas definidas no contemplan la situación actual

El programa nos pide que le indiquemos una regla:

El programa nos pide que le indiquemos una regla:

- Permitiendo o bloqueando de forma continua esa aplicación

- Permitiendo o bloqueando el acceso en esta ocasión

- Utilizando alguna de las correspondiente a las aplicaciones conocidas

- Estableciendo las condiciones y las acciones que se realizarán cuando se repitan las actuales condiciones.

- El programa aplica la regla y la almacena para ocasiones sucesivas, clasificando la aplicación como permitida, bloqueada o con reglas.

- Es una aplicación conocida y tiene adjudicadas unas

reglas predefinidas

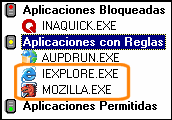

En función de lo que hagamos en los pasos anteriores las aplicaciones quedarán clasificadas en:

- Bloqueadas:

- Todas las conexiones a Internet de este grupo se encuentran bloqueadas. El programa recomienda incluir en este grupo las aplicaciones que no necesitan conexión a Internet, como editores de texto, calculadoras, etc, pero no olvides que si lo haces así y encuentras un documento de texto que incluye un enlace a una dirección en Internet no podrás acceder directamente a la misma desde el propio procesador de texto.

- Aplicaciones con Reglas

- Todas las conexiones a Internet de este grupo se encuentran restringidas según la regla creada para cada aplicación en particular y sólo serán permitidas las conexiones específicamente admitidas. La mayoría de las aplicaciones estarán contenidas en este grupo.

- Aplicaciones permitidas

- Todas las conexiones a Internet de este grupo se encuentran permitidas. Si quieres mantener un nivel de protección adecuado sería conveniente que este grupo estuviera vacío, aunque eso suponga una cierta molestia porque de cuando en cuando aparecerá una pregunta del asistente para averiguar qué se debe hacer en una circunstancia que se sale de las habituales.

Para

llega a la clasificación que hemos visto habrá bastantes casos

sencillos, ya que cuando nos pregunte la primera vez qué debe hacer

cuando nuestro navegador intente acceder a Internet bastará con decirle

que utilice las reglas preconfiguradas para el browser (navegador). Posiblemente

la situación más compleja se producirá cuando nos encontremos

con el punto 2.B.4 del proceso, bien sea porque se trata de una aplicación

desconocida o porque se produce una circunstancia que no está contemplada

en las reglas generales.

Para

llega a la clasificación que hemos visto habrá bastantes casos

sencillos, ya que cuando nos pregunte la primera vez qué debe hacer

cuando nuestro navegador intente acceder a Internet bastará con decirle

que utilice las reglas preconfiguradas para el browser (navegador). Posiblemente

la situación más compleja se producirá cuando nos encontremos

con el punto 2.B.4 del proceso, bien sea porque se trata de una aplicación

desconocida o porque se produce una circunstancia que no está contemplada

en las reglas generales.

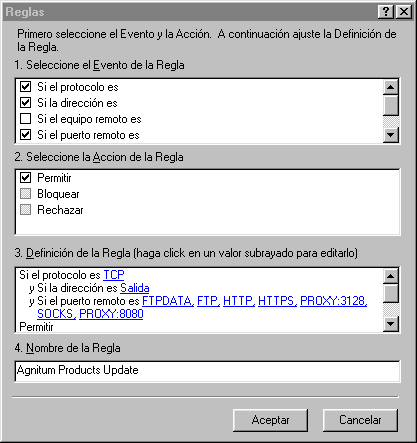

En estos casos, cuando se lance el asistente ya vendrán recogidos los datos que caracterizan la situación: protocolo, dirección de la comunicación, URL del equipo remoto, puerto, etc, debiendo especificar la acción que deseamos que se realice. En la imagen que se muestra como ejemplo vemos las condiciones y la acción que se aplica para la configuración de las actualizaciones del propio cortafuegos.

Como puede observarse, en la zona inferior aparece el resumen de todas ellas, pudiendo modificarse con un doble clic.

Si no tienes muy claro lo que hay que hacer lo mejor es optar por decisiones que no sean definitivas y que te permitan ir observando lo que ocurre hasta que llegues a una conclusión sobre si la regla que debes adoptar es en la línea de permitir o denegar la conexión. Dentro de esta política de aprendizaje podrías optar por Permitir una vez o Bloquear una vez. Parece lógico que si pretendes mantener tu seguridad mientras te dedicas a observar lo más prudente es que optes por la opción de Bloquear el acceso en esta ocasión: si ves que el bloqueo no produce ningún efecto negativo ya tienes un elemento que te aproxima hacia uno de los criterios, mientras que si ves lo contrario y el programa vuelve a solicitarte permiso tal vez se deba a que la opción adecuada es condecer ese permiso.

Mientras no tengas claro si debes conceder permiso a una aplicación es preferible que sigas haciendo pruebas bloqueando el acceso cada vez que se produzca una petición. Ten en cuenta que, una vez establecida una regla se aplicará automáticamente sin volver a consultarte.

No puedo acceder a Internet

Todos podemos equivocarnos y pulsar la opción inadecuada. A veces no nos daremos ni cuenta del error, pero en otros casos la situación se hará evidente de forma inmediata. Uno de los problemas más frecuentes cuando se utiliza un programa cortafuegos es que indiquemos erróneamente el bloqueo permanente de una aplicación y si ésta es nuestro navegador...

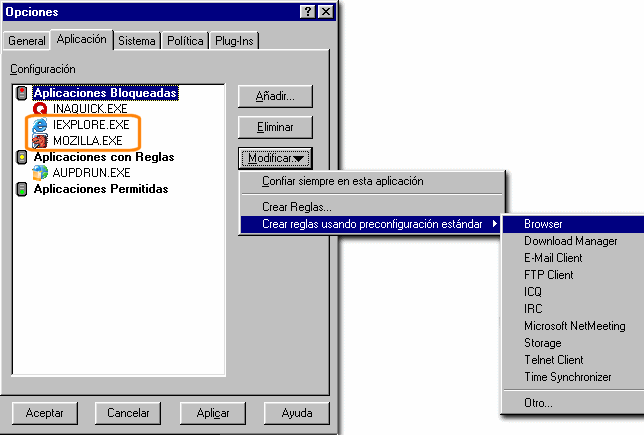

Parece

que el usuario que realizó la configuración que se muestra en

la imagen previa no estaba muy dispuesto a navegar por Internet, ya que Mozilla

y Explorer se encontraban dentro de las aplicaciones bloqueadas, pero como

ves también en la ilustración habría una solución,

ya que marcando cada una de ellas podríamos indicarle al cortafuegos

que les aplicara las reglas predeterminadas para los navegadores.

Parece

que el usuario que realizó la configuración que se muestra en

la imagen previa no estaba muy dispuesto a navegar por Internet, ya que Mozilla

y Explorer se encontraban dentro de las aplicaciones bloqueadas, pero como

ves también en la ilustración habría una solución,

ya que marcando cada una de ellas podríamos indicarle al cortafuegos

que les aplicara las reglas predeterminadas para los navegadores.

Para poder realizar esta modificación acudiríamos al menú

Opciones ![]() Aplicación... y se nos mostraría la pantalla con las

aplicaciones incluidas en cada categoría. Tras realizar el cambio sugerido

comprobaríamos que los dos navegadores han cambiado su ubicación

pasando a la categoría de Aplicaciones con reglas.

Aplicación... y se nos mostraría la pantalla con las

aplicaciones incluidas en cada categoría. Tras realizar el cambio sugerido

comprobaríamos que los dos navegadores han cambiado su ubicación

pasando a la categoría de Aplicaciones con reglas.

No puedo acceder a los equipos de la red (o los otros equipos no pueden acceder al mío)

Uno de los protocolos que pueden suponer un mayor riesgo en la comunicación de nuestro ordenador con otros equipos es el denominado Netbios (Network Basic Input/Output System). Se trata de un protocolo diseñado para compartir impresoras y archivos dentro de una red de área local, pero supone un importantísimo agujero de seguridad ya que podría darse el caso de que alguien lo utilizara para acceder desde Internet a nuestro equipo utilizando todos los permisos que hayamos establecido para las carpetas compartidas.

Outpost Firewall bloquea por defecto el puerto 139 que es el utilizado por

el protocolo Netbios, por lo que si existen en la red local equipos con versiones

de Windows que utilicen este protocolo dejaremos de ser capaces de acceder

a los mismos, así como acceder a los recursos compartidos de nuestro

equipo desde ellos. Si necesitamos activar el protocolo Netbios porque se

utiliza en nuestra red tendremos que utilizar la opción de menú

Opciones ![]() Sistema..., marcar

Sistema..., marcar ![]() y pulsar el botón

y pulsar el botón ![]() .

.

En la pantalla de configuración podremos optar por utilizar ![]() pero está claro que esto no es una opción nada recomendable.

pero está claro que esto no es una opción nada recomendable.

Sin embargo sí podemos por ![]() que nos permite indicarle al programa una dirección concreta (ej.:

192.168.1.4) o bien utilizar comodines para permitir el acceso a todas las

direcciones de un subdominio (ej.: 192.168.1.* que permitiría el acceso

a cualquier ordenador que tuviera una dirección IP comprendida entre

la 192.168.1.0 y la 192.168.1.255).

que nos permite indicarle al programa una dirección concreta (ej.:

192.168.1.4) o bien utilizar comodines para permitir el acceso a todas las

direcciones de un subdominio (ej.: 192.168.1.* que permitiría el acceso

a cualquier ordenador que tuviera una dirección IP comprendida entre

la 192.168.1.0 y la 192.168.1.255).

También tenemos la opción de restringir el rango de direcciones

a una cantidad más limitada utilizando ![]() que nos permite especificar los extremos del intervalo de direcciones permitidas

(ej.: 192.168.1.1 - 192.168.1.10 que permitiría el acceso únicamente

a los equipos que tuvieran alguna de las diez direcciones comprendidas en

ese intervalo)

que nos permite especificar los extremos del intervalo de direcciones permitidas

(ej.: 192.168.1.1 - 192.168.1.10 que permitiría el acceso únicamente

a los equipos que tuvieran alguna de las diez direcciones comprendidas en

ese intervalo)

Plugins

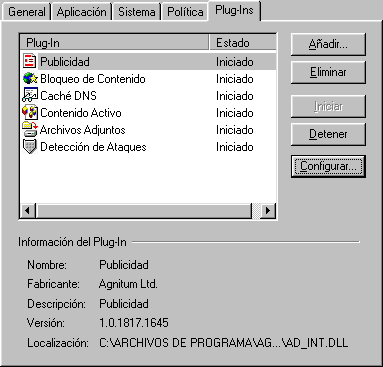

El

término plug-in se utiliza para referirse a componentes ajenos al núcleo

de un programa que tienen la capacidad de integrarse con el mismo para aportar

nuevas funcionalidades. Outpost Firewall está concebido para incorporar

plugins y cuando lo instalamos ya incluye unos cuantos que se inician de forma

automática con el programa.

El

término plug-in se utiliza para referirse a componentes ajenos al núcleo

de un programa que tienen la capacidad de integrarse con el mismo para aportar

nuevas funcionalidades. Outpost Firewall está concebido para incorporar

plugins y cuando lo instalamos ya incluye unos cuantos que se inician de forma

automática con el programa.

El acceso a la pestaña desde la que se controlan y configuran estos

añadidos se realiza desde la opción de menú Opciones

![]() Configurar Plug-Ins...

Configurar Plug-Ins...

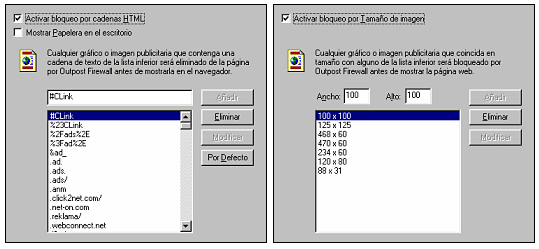

Uno de los que puede tener una beneficiosa repercusión cuando no disponemos de una conexión de banda ancha es el que se encarga de gestionar la publicidad. Su trabajo consiste en localizar las imágenes que tienen en su nombre o en la URL de la que proceden algunas cadenas que se corresponden con los nombres de sitios que distribuyen publicidad. También realiza un bloqueo ateniéndose al tamaño habitual de los banners publicitarios que se presentan en las páginas web.

Aunque para quienes disponen de conexión de banda ancha no aporta una gran mejora sí puede suponerlo para quienes utilizan una conexión RTC con módem, ya que una vez que el programa determina que una imagen es publicidad no se produce su descarga del servidor con la consiguiente aceleración en la navegación.

El

filtro de publicidad puede combinarse el filtro de bloqueo de contenidos

como un recurso para lograr una navegación en la que se minimice el

impacto de contenidos no deseados, tales como enlaces a páginas de

juego o con contenidos de los que eufemísticamente se denominan "para

adultos".

El

filtro de publicidad puede combinarse el filtro de bloqueo de contenidos

como un recurso para lograr una navegación en la que se minimice el

impacto de contenidos no deseados, tales como enlaces a páginas de

juego o con contenidos de los que eufemísticamente se denominan "para

adultos".

Cuando se intente acceder a un sitio web cuya dirección se haya incluido entre las bloqueadas o que contenga palabras se hayan establecido como filtro, aparecerá un mensaje indicando la situación: "The web page being accessed was blocked due to undesirable content. Please see the Outpost Content Filtering Plug-In Log for details." ("El sitio de Internet que al que se está accediendo ha sido bloqueado debido a su contenido indeseado. Por favor, vea el registro del complemento Bloqueo de Contenido para más detalles.")

De todas maneras, aunque el filtro de contenidos se inicia automáticamente cuando arranca el programa no está configurado, apareciendo en blanco el listado de palabras y de sitios web que se utilizarán como criterio de filtrado. Esto tiene la ventaja de resultar muy respetuoso con los criterios del usuario, pero presenta el inconveniente de que es necesario configurarlo manualmente, agregando las palabras o los sitios web uno a uno ya que no hay posibilidad de incorporarlos desde un archivo externo.

También merece una mención el filtro de detección

de ataques ya que su configuración por defecto no es muy estricta

y sería conveniente modificarla en el sentido de activar ![]() indicando el tiempo que durará el bloqueo y activar también

indicando el tiempo que durará el bloqueo y activar también

![]()

Descarga la versión free de Agnitum Outpost Firewall e instálalo.

Realiza una búsqueda en Google de páginas que te muestren información sobre Dante.

Configura el plug-in de bloqueo contenido para que impida la visualización de páginas en las que aparezca la palabra Dante.

Intenta visitar alguno de los enlaces que has obtenido como resultado la búsqueda que has realizado.

Elimina la palabra Dante del listado de sitios bloqueados.

Conéctate a la edición digital de un diario o a alguno de los principales portales (terra, ya.com, wanadoo, tiscali, etc). Comprueba qué ocurre con algunos anuncios dependiendo de que el estado de plug-in de publicidad sea iniciado o detenido.